【Claude Code Security】AIが未知の脆弱性を発見!セキュリティ業界を動かすAnthropicの最強機能を解説

- 2026年2月20日にAnthropicが公式発表、Enterprise・Teamプラン向けの限定リサーチプレビューとして提供開始

- Claude Opus 4.6ベースのAI推論で、ルールベースの静的解析が見逃す複雑な脆弱性を検出しパッチを提案

- オープンソースコードから500件以上の未発見の高深刻度脆弱性を発見した実績あり

2026年2月20日、Anthropicはコードベースの脆弱性を検出する新機能Claude Code Securityを発表しました。

Claude Opus 4.6のAI推論を活用し、今までの静的解析が見逃していたビジネスロジックの欠陥やアクセス制御の不備といった複雑な脆弱性を検出してパッチを提案します。

Anthropicのテストでは500件以上の未発見脆弱性を発見した実績もあります。この記事ではそんなClaude Code Securityの仕組みから特徴、料金、導入方法、活用シーンまでくわしく解説します。

\生成AIを活用して業務プロセスを自動化/

Claude Code Securityとは

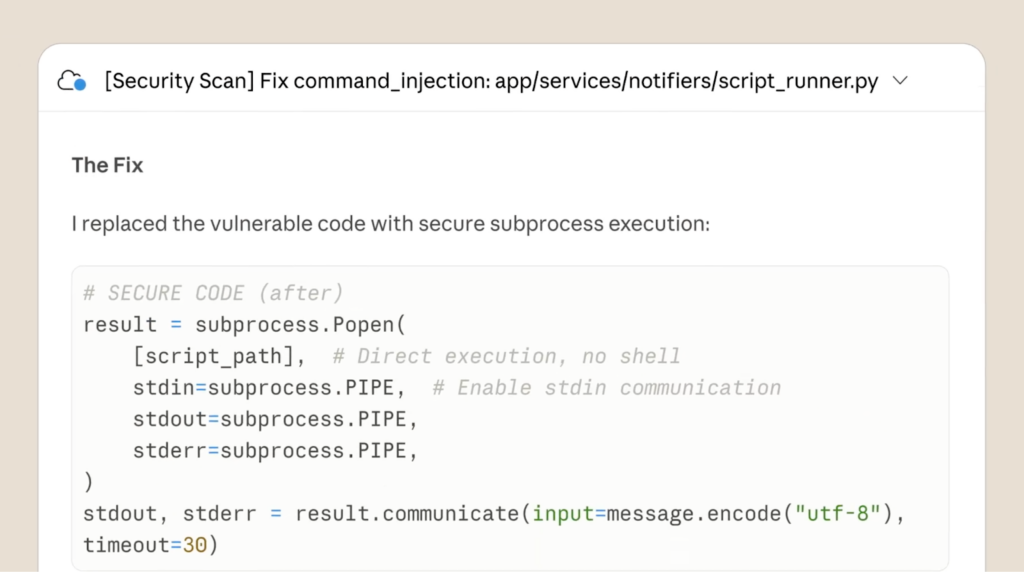

Claude Code Securityは、Anthropicが2026年2月20日に発表したClaude Codeの新機能です。コードベースをスキャンしてセキュリティ脆弱性を検出し、人間のレビュー用にパッチを提案します。

登場の背景

プロダクトにおけるセキュリティは、「脆弱性の数が多すぎて、対応する人手が足りない」「そもそも組織にセキュリティの専門家がいない」などの課題を抱えてきました。静的解析ツールもすでに存在しますが、既知のパターンに当てはまる脆弱性しか見つけられません。

攻撃者が実際に狙うのは、コードの文脈を深く理解しないと見つけられない微妙な脆弱性です。こうした脆弱性を見つけるには高度なセキュリティ知識が必要です。

何を解決するのか

Claude Code Securityが解決するのは、これまでのルールベース静的解析が見逃していた複雑な脆弱性の検出です。

ビジネスロジックの欠陥、アクセス制御の不備、データフロー上の脆弱性といった、コード全体の文脈を理解しないと発見できない問題に対応します。

Claude Opus 4.6のAI推論能力を使い、人間のセキュリティ研究者のようにコードを読み、脆弱性を発見し、修正パッチまで提案します。

Anthropicのテストでは、オープンソースプロジェクトから500件以上の未発見の高深刻度脆弱性を発見しており、その中には数十年間にわたって検出されなかったバグも含まれています。

なお、Google DeepMindの新しいAIエージェントであるCodeMenderも、ソフトウェアのセキュリティ向上を自動化する画期的な取り組みとして注目を集めています。くわしく知りたい方はこちらの記事をご覧ください。

Claude Code Securityの仕組み

Claude Code Securityは、ルールベースのパターンマッチングではなく、AIによるコード推論で脆弱性を検出します。

これまでの静的解析がパターンで検出するのに対し、Claude Code Securityはセキュリティ研究者のようにコードを理解し、コンポーネント間の相互作用やデータの流れを分析します。

検出のアプローチ

Claude Code Securityでは、Claude Opus 4.6がコードベース全体を読み解くことで脆弱性を検出します。これはこれまでの静的解析とは根本的に違ったアプローチです。

| 項目 | 静的解析 | Claude Code Security |

|---|---|---|

| 検出方式 | ルールベースのパターンマッチング | AIによるコード推論 |

| 検出対象 | 既知の脆弱性パターン(露出パスワード、古い暗号化等) | コンテキスト依存の複雑な脆弱性も含む |

| ビジネスロジック欠陥 | 検出困難 | 検出可能 |

| アクセス制御不備 | 限定的 | 検出可能 |

| 偽陽性の扱い | ルールに依存 | 多段階検証で排除 |

Claude Code Securityはただコードを解析するだけではなく、コンポーネント間の相互作用やビジネスロジックの意図の把握も行います。これにより、個々の関数だけを見ても判断できない脆弱性を発見することができます。

多段階検証プロセス

検出された脆弱性は、人間が確認する前にClaudeが多段階で検証します。検出結果を再検証し、誤検知がないかも確認します。

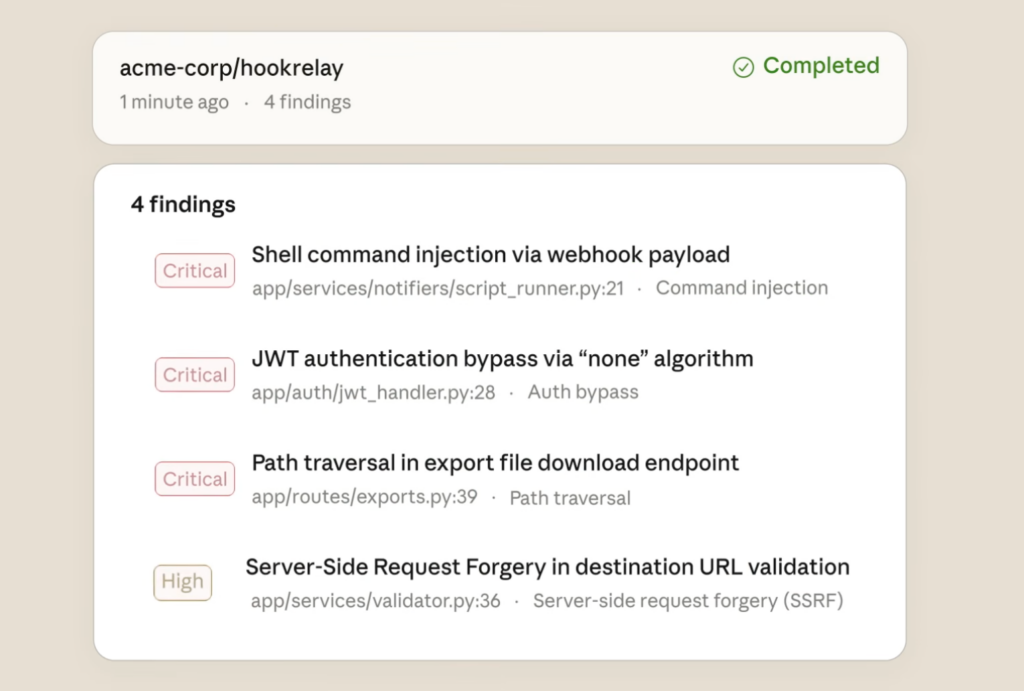

結果には深刻度レーティングと信頼度スコアが付くため、重要な問題から取り組めるでしょう。また、ダッシュボードも用意されているため、検出結果をレビューし、推奨パッチを確認しながら修正を承認できます。

ゼロデイ脆弱性の発見事例

AnthropicのFrontier Red Teamは、Claude Opus 4.6を使って実際にオープンソースコードベースの脆弱性を探索しました。その結果、500件以上の高深刻度脆弱性を発見しています。以下は具体的な発見事例です。

- GhostScript(PostScript/PDFプロセッサ)

- ClaudeがGitコミット履歴を読み込み、セキュリティ関連のコミットから類似の未パッチ箇所を発見

- OpenSC(スマートカードユーティリティ)

- 脆弱になりやすいC関数呼び出し(strcat)を検索し、複数のstrcat操作が連続する箇所でバッファオーバーフロー脆弱性を特定

- CGIF(GIF処理ライブラリ)

- LZW圧縮アルゴリズムの概念的理解に基づき、圧縮データが元データよりも大きくなる条件を構成して、バッファオーバーフローを実証

Claude Code Securityの特徴

Claude Code Securityには、今までのセキュリティツールとは違う4つの特徴があります。AI推論による検出能力に加え、開発者ワークフローとの統合、人間中心の設計思想を備えています。

AIによるコード推論

これまでの静的解析が文字列の理解であるのに対し、Claude Code Securityはコードの意味を理解して脆弱性を探索します。これは、セキュリティ研究者がコードレビューするときのアプローチに近い方法論です。

たとえば、Gitのコミット履歴から過去のセキュリティ修正を読み取り、同じ問題が他にも残っていないかを横断的に調べるといった、人間の研究者が行うような探索的な手法を取ります。

ランダム入力を大量に試すのではなく、コードの構造と意図を把握したうえで、攻撃者が狙いそうなポイントに集中して分析します。

偽陽性の低減

セキュリティツールの課題として、偽陽性(誤検出)が多すぎると重要な結果を見逃すという問題がありました。Claude Code Securityでは、Claude自身が自分の検出結果を再検証します。

証明と反証を試みる多段階検証プロセスを経ることで、本当に危険な脆弱性だけが人間に届きます。深刻度レーティングと信頼度スコアの二軸で優先順位を付けるため、最もインパクトのある修正に集中できます。

Claude Codeとの統合

Claude Code SecurityはClaude Codeに組み込まれた機能であるため、開発者が普段使っているツール上でそのまま検出結果を確認し、修正に取り掛かることができます。新しいツールの導入や学習コストが最小限で済むのは大きなメリットですね。

ダッシュボードで脆弱性をチェックし、提案されたパッチの内容を見て、そのまま修正を承認するという流れが一つの画面で完結します。既存の開発ワークフローのままでセキュリティ対策を強化できる点が特徴です。

人間中心の設計

Claude Code Securityでは、人間の承認なしにパッチが適用されることはありません。問題を特定し解決策を提案しますが、最終判断は常に開発者が行います。

ソースコードだけでは判断しにくいニュアンスを含む問題も多いため、人間のレビューは欠かせません。この設計方針により、AIの検出能力と人間の判断力を組み合わせた、信頼性の高いセキュリティワークフローが構築されています。

なお、OpenAIのエージェント型コーディングモデルであるCodexについても知っておくと、より理解が深まるでしょう。くわしくは下記の記事を合わせてご確認ください。

Claude Code Securityの安全性・制約

Claude Code Securityを使う際には、ツール側のセキュリティ対策と利用上の制約を理解しておく必要があります。脆弱性を検出するツールだからこそ、ツール自体の安全性にも配慮がなされています。

セキュリティ対策

AnthropicはClaude Codeに悪用を防止するための複数のセーフガードを実装しています。Claude Opus 4.6のリリースに合わせて、サイバー用途向けの新しい指針を6種類導入しました。

これはモデルの内部をモニタリングし、サイバーセキュリティ領域での悪用を検出するための仕組みです。将来的には、悪意あるトラフィックをリアルタイムでブロックする介入機能の導入も予定されています。

利用上の制約

2026年2月22日時点では、Claude Code Securityにはいくつかの利用制限があります。

| 制約項目 | 内容 |

|---|---|

| 提供形態 | 限定リサーチプレビュー |

| 対象プラン | Enterprise・Teamプラン |

| アクセス方法 | 申請制(ウェイトリスト) |

| 対応環境 | Claude Code(Web版) |

Claude Code Securityの料金

2026年2月22日時点では、Claude Code Security固有の料金体系は公式に発表されていません。限定リサーチプレビューの段階であり、Enterprise・Teamプラン向けの提供となっています。

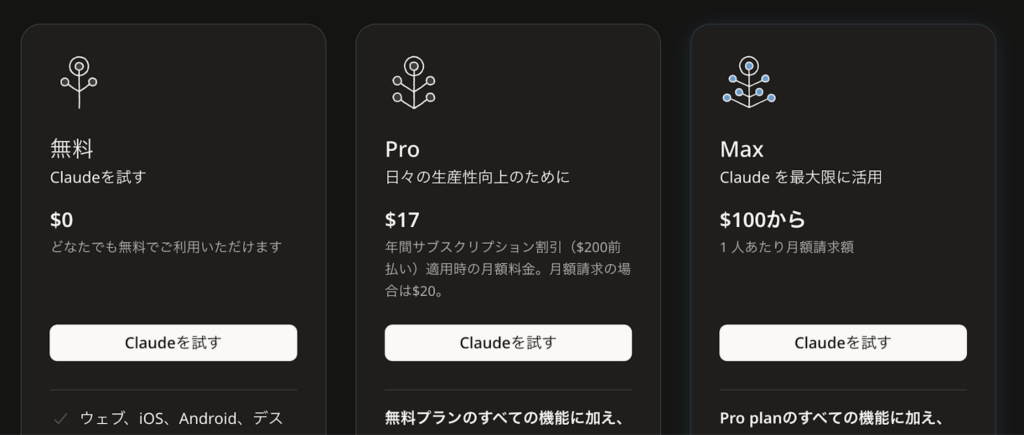

Claudeプランの料金

Claude Code Securityを使うには、Enterprise・Teamプランへの加入が必要です。各プランの料金は以下のとおりです。

| プラン | 料金 | Claude Code Securityの利用 |

|---|---|---|

| Free | $0 | ✕ |

| Pro | $17〜$20/月 | ✕ |

| Max | $100〜/月 | ✕ |

| Team | 要問い合わせ | ◯(申請制) |

| Enterprise | 要問い合わせ | ◯(申請制) |

Claude Opus 4.6 APIの参考価格

Claude Code SecurityはClaude Opus 4.6を基盤モデルとして使っているため、API利用料金が参考になるかもしれません。

| トークンタイプ | 料金(100万トークンあたり) |

|---|---|

| 入力トークン | $5 |

| 出力トークン | $25 |

ただし、Claude Code Securityの利用料金が直接このAPI価格に連動するかは明らかになっていません。プレビュー期間中は、まず使い勝手や検出精度を評価した上で、正式リリース時の料金体系を確認するとよいでしょう。

Claude Code Securityのライセンス

Claude CodeはAnthropicの利用規約に従って提供されています。2026年2月22日時点では限定リサーチプレビューの段階であり、利用にあたってはAnthropicの商用利用規約への同意が必要です。

商用環境でのコードベーススキャンにも利用でき、検出結果に基づくパッチ適用も許可されています。ただし、Enterprise・Teamプランの契約が前提となるため、自社のコンプライアンス要件と照らし合わせた上で利用規約をチェックしておきましょう。

【業界別】Claude Code Securityの活用シーン

Claude Code Securityは、ソフトウェア開発、金融、ヘルスケア、インフラ管理など、コードセキュリティが重要な業界で幅広い活用が見込まれます。特にセキュリティ監査の工数削減と、これまで見つけられなかった脆弱性の発見に強みがあります。

ソフトウェア開発企業

大規模なコードベースを持つソフトウェア開発企業では、コードレビューの効率化に直結します。人間のセキュリティエンジニアが週単位で行っていたコード監査を、Claude Code Securityを使えば数時間で完了できるでしょう。

特に、CI/CDパイプラインに組み込むことで、デプロイ前の自動セキュリティチェックが実現できます。リリースサイクルの短縮とセキュリティ品質の両立を目指す企業にとって、検討すべきツールです。

なお、生成AIを活用したシステム開発については下記の記事も参考にしてください。

オープンソースプロジェクト

限られたリソースで運営されるオープンソースプロジェクトにとって、専任のセキュリティチームを持つのは難しいのが実情です。

Anthropicはオープンソースメンテナー向けに無料での優先アクセスを提供しており、コミュニティ全体のセキュリティベースライン向上に取り組んでいます。

実際に、Anthropicが自社で実施したテストでは、オープンソースプロジェクトから500件以上の脆弱性を新たに発見しています。

生成AIを活用したプロジェクトマネジメントについては、下記で詳しく解説しています

金融業界

金融機関のシステムでは、アクセス制御やビジネスロジックの脆弱性が特に致命的です。口座処理ロジックの不備や、権限チェックの漏れは、直接的な金銭的被害につながります。

Claude Code Securityは、こうしたビジネスロジック層の脆弱性検出が可能です。今までのルールベースツールでは見つけにくかった認可フローの不備を追跡して検出できます。

コンプライアンス要件の厳しい金融業界だからこそ、AIによる全体的な脆弱性検出が有効です。

なお、生成AIを活用した金融業界の動きについては下記の記事も参考にしてください。

【課題別】Claude Code Securityが解決できること

Claude Code Securityは、セキュリティチームが直面する具体的な課題に対して解決策を提供します。

人手不足による監査バックログの蓄積やこれまでのツールでは検出できなかった複雑な脆弱性、偽陽性の多さによる対応疲れなど、現場が長年抱えてきた問題にアプローチできるでしょう。

人手不足と監査バックログ

セキュリティ人材の不足は業界全体の課題です。脆弱性の報告件数は年々増加する一方で、対応できるセキュリティエンジニアの数は追いついていません。Claude Code Securityを導入すれば、人間の研究者が行っていたコードの深い分析をAIが代わりに担えます。

セキュリティチームは、AIが検出・検証した結果のレビューと最終判断に集中できるため、限られた人員でより多くの脆弱性に対処できます。監査待ちの長い行列を解消する手段として期待されています。

これまでのツールで検出できない脆弱性の発見

ルールベースの静的解析では見つけにくい脆弱性も存在します。例えば、ビジネスロジックの欠陥や複数コンポーネントにまたがるセキュリティホール、特定の前提条件でのみで発生するバグなどです。

Claude Code Securityは、コードの構造と意味を理解した上で分析するため、こうした複雑な脆弱性を検出する能力を持っています。

偽陽性による対応疲れ

セキュリティツールの偽陽性が多いと、開発チームがアラートを無視するようになるという問題があります。Claude Code Securityの多段階検証プロセスは、この対応疲れを軽減するために設計されています。

Claude Code Security自身が検出結果の証明や反証を試みることで、本当にリスクのある脆弱性だけをユーザーに提示します。深刻度と信頼度の二軸で優先順位を付けるため、対応すべき順序が明確になり、チームの集中力を維持できます。

なお、 富士通のAI-Driven Software Development Platformは、医療や行政などの膨大なシステム改修をAIのみで開発することができます。くわしく知りたい方は、以下の記事をご覧ください。

Claude Code Securityの活用事例

X(Twitter)上では、Claude Code Securityの発表に対してさまざまな反応が寄せられています。開発者コミュニティからの期待と、市場への影響の両面で注目を集めました。

サイバーセキュリティ株への影響

Anthropicの発表直後、サイバーセキュリティ関連株が5〜9%急落するという事態が発生しました。AIがセキュリティ業務の一部を代替するのではないかという市場の警戒感が背景にあります。

ただし、複数のアナリストは「Claude Code Securityが対象とする領域と、既存のセキュリティ企業が提供するサービスは異なる」と指摘しています。AIによるコード脆弱性検出は既存ツールを補完するものであり、完全に代替するものではないという見方が主流です。

開発者からの評価

X上では、AIによるコードセキュリティ審査の効率化に対する期待の声が多く見られました。ルールベースツールでは見逃されていた脆弱性をAIが発見できるという点に、特に関心が集まっています。

500件以上の未発見脆弱性を見つけたという実績は、開発者コミュニティに大きなインパクトを与えています。その中でも、専門家でも数十年にわたって見つからなかったバグをAIが短期間で発見した点が、特に注目されています。

よくある質問

まとめ

Claude Code Securityは、2026年2月20日にAnthropicが発表したClaude Codeの新機能です。Claude Opus 4.6のAI推論で、今まで静的解析が見逃していた複雑な脆弱性を検出し、修正パッチを提案します。

多段階検証で偽陽性を確認し、人間が最終判断を行う設計です。Anthropicのテストでは500件以上の未発見脆弱性を発見しており、実績に裏打ちされた検出能力を持っています。

最後に

いかがだったでしょうか?

ルール検知では拾えない脆弱性を、既存コードでどこまで洗い出せるか。弊社のサポートでは、Team/Enterprise申請前に、PoC設計、CI/CD組込み、レビュー体制、ガバナンス、費用対効果まで要件を整理できます。

株式会社WEELは、自社・業務特化の効果が出るAIプロダクト開発が強みです!

開発実績として、

・新規事業室での「リサーチ」「分析」「事業計画検討」を70%自動化するAIエージェント

・社内お問い合わせの1次回答を自動化するRAG型のチャットボット

・過去事例や最新情報を加味して、10秒で記事のたたき台を作成できるAIプロダクト

・お客様からのメール対応の工数を80%削減したAIメール

・サーバーやAI PCを活用したオンプレでの生成AI活用

・生徒の感情や学習状況を踏まえ、勉強をアシストするAIアシスタント

などの開発実績がございます。

生成AIを活用したプロダクト開発の支援内容は、以下のページでも詳しくご覧いただけます。

➡︎株式会社WEELのサービスを詳しく見る。

まずは、「無料相談」にてご相談を承っておりますので、ご興味がある方はぜひご連絡ください。

➡︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

「生成AIを社内で活用したい」「生成AIの事業をやっていきたい」という方に向けて、通勤時間に読めるメルマガを配信しています。

最新のAI情報を日本最速で受け取りたい方は、以下からご登録ください。

また、弊社紹介資料もご用意しておりますので、併せてご確認ください。