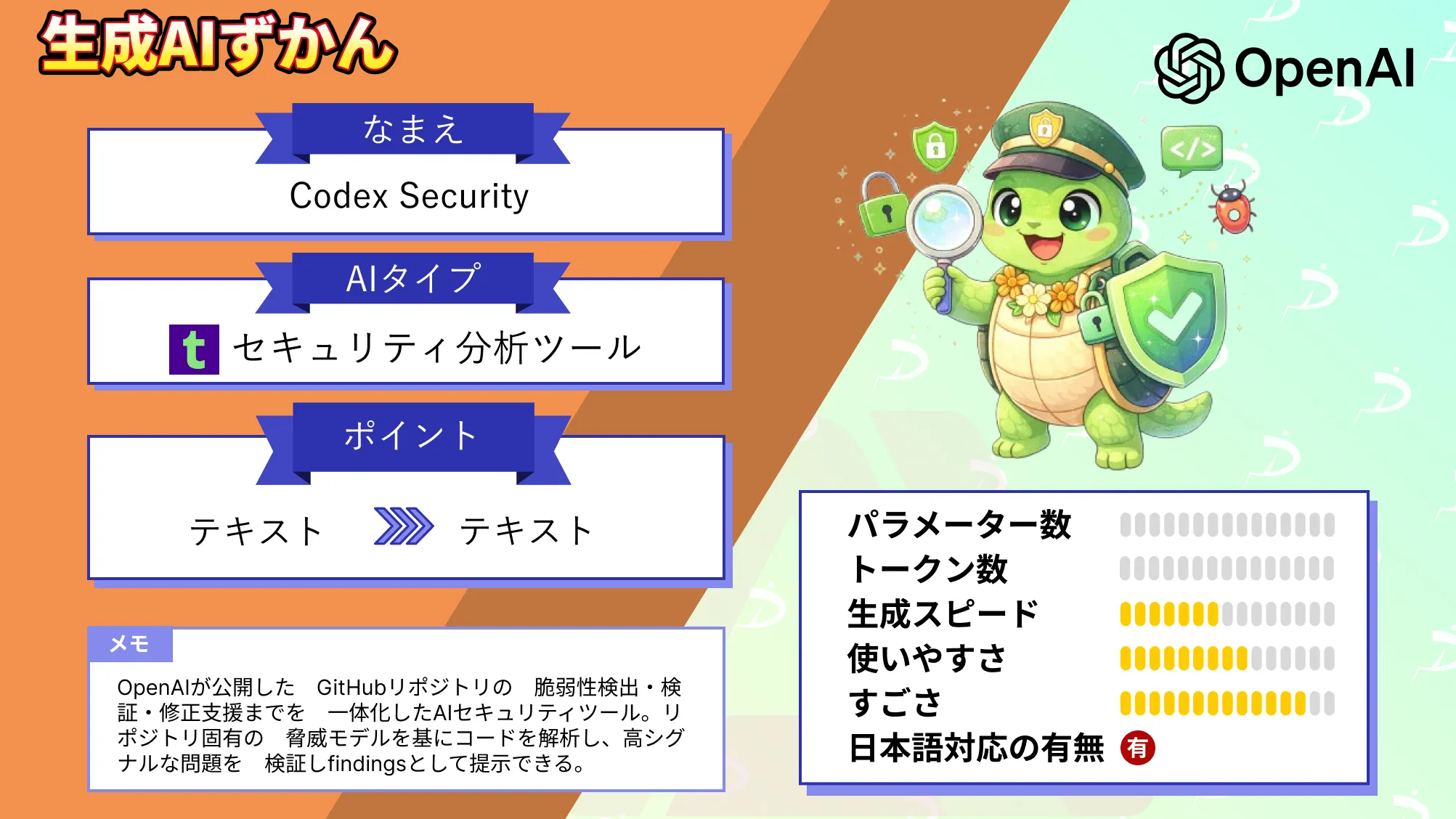

Codex Securityとは?GitHubリポジトリの脆弱性を検出・修正まで支援するAIセキュリティツールを徹底解説

- Codex Securityは、GitHubリポジトリを接続し、コミット単位でコードをスキャンするセキュリティ分析ツール

- 脅威モデル(threat model)を基に、リポジトリの文脈を考慮した脆弱性検出

- 検証済みの問題(findings)と修正候補をGitHub上で確認できる開発フロー統合

2026年、AIを活用したソフトウェア開発支援の分野で注目を集める新しいセキュリティツールが登場しました。

今回登場した「Codex Security」は、GitHubリポジトリを対象に脆弱性の検出から検証、修正支援までを一体化したセキュリティ分析ツールです。

リポジトリごとの脅威モデル(threat model)を基にコードを解析し、高シグナルな問題を検証したうえでfindingsとして提示する設計が特徴。

一方で、新しいセキュリティツールが登場するたびに、「従来の静的解析ツールと何が違うのか」「本当に開発現場で使えるのか」「実際にどのように活用できるのか」といった疑問を感じる方も多いのではないでしょうか。

そこで本記事では、Codex Securityの概要や仕組み、特徴を整理しながら、どのような活用シーンが考えられるのかを解説します。

最後までお読みいただければ、Codex Securityがどのような思想で設計されたセキュリティツールなのか、そして開発プロセスの中でどのように活用できるのかが理解できるはずです。

\生成AIを活用して業務プロセスを自動化/

Codex Securityの概要

Codex Securityは、接続されたGitHubリポジトリを対象に、脆弱性の発見・検証・修正までを支援するセキュリティサービス。

主な対象はエンジニアリングチームとセキュリティチームで、リポジトリごとの脅威モデルと実際のコード文脈を使いながら、見つかった問題を優先度付きで扱える設計になっています。

単に問題候補を列挙するだけでなく、レビュー前の検証や修正候補の提示まで含みます。

Codex Securityは、リポジトリ固有の脅威モデルを前提にスキャン文脈を組み立て、高シグナルな問題を隔離環境で検証してから表示する流れを採用。

そのため、ノイズを減らしつつ、修正につながるレビューへ進めやすい構成になっています。

なお、テキスト・画像・動画入力に対応したGoogleの音楽生成AIであるLyria 3について詳しく知りたい方は、下記の記事を合わせてご確認ください。

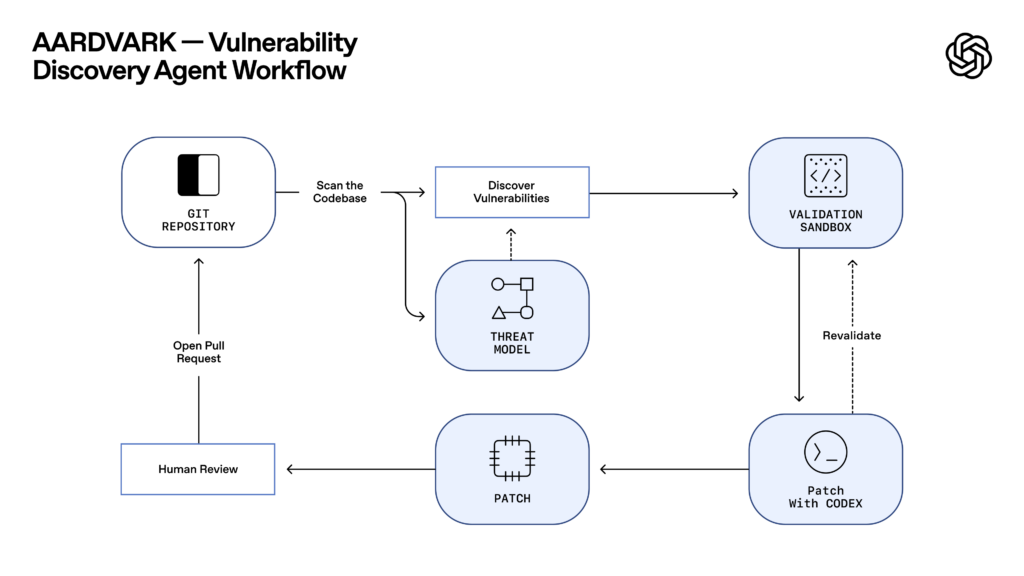

Codex Securityの仕組み

Codex Securityは、汎用ルールを機械的に当てるのではなく、各リポジトリの文脈を前提にスキャンを組み立てます。

実際の処理はコミット単位で進み、コードベースから得た情報をもとにスキャン文脈が構築。この設計によって、一般的なシグネチャ検知よりも、実運用に近い判断が可能。

特に重要なのが、スキャンの起点として使われる「threat model」です。

threat modelは、リポジトリの目的や重要資産、守るべきポイントを短く要約したプロジェクト概要で、初稿はコードから生成。その後はユーザーが編集でき、以後のスキャン結果や優先順位付けに反映される仕組みです。

処理フロー

Codex Securityの流れは、入力から出力まで次の順で進みます。

- GitHubリポジトリをCodex Webに接続

- リポジトリをコミット単位でスキャン

- リポジトリ固有の脅威モデルとコード文脈を使って、問題候補を絞り込み

- 高シグナルな問題を隔離環境で検証

- 検証済みの結果を、順位付きのfindingsとして表示

- 根拠や修正候補をGitHub上でレビュー

このフローの要は、検出と表示の間に「検証」が入っていることです。見つかった候補をそのまま並べるのではなく、隔離環境で確かめたうえで表示するため、レビュー時のノイズ低減につながります。

構成モジュールごとの役割

下記の表から分かるように、Codex Securityは「検出エンジン」単体ではありません。

threat model、validation、GitHubでの修正確認までを一連のワークフローとして束ねており、運用まで含めて設計されています。

| モジュール | 役割 | 実務上の意味 |

|---|---|---|

| GitHub連携 | 対象リポジトリをCodex Webで扱う入口 | 既存の開発フローに載せやすい |

| Threat model | 何を守るべきかを定義 | 重要な観点の抜け漏れを減らしやすい |

| Scan context | リポジトリとコード文脈を整理 | 汎用判定より実態に沿った検出へ寄せやすい |

| Validation | 高シグナルな問題を隔離環境で検証 | 誤検知の抑制に寄与 |

| Ranked findings | 優先順位付きで結果を表示 | 修正着手の順番を決めやすい |

| Suggested patches | 修正候補を提示 | GitHubレビューから修正へ進めやすい |

Codex Securityの特徴

Codex Securityには、一般的なセキュリティスキャンツールとは異なるいくつかの特徴があります。

特に重要なのは「リポジトリ文脈を前提にした検出」「検証済みの結果表示」「GitHubベースの修正フロー」の3点。

これらが組み合わさることで、単なる脆弱性検出ツールではなく、開発プロセスの中で使えるセキュリティワークフローとして機能しています。既存のセキュリティツールとの比較は次の通りです。

| 比較項目 | Codex Security | 従来の静的解析ツール |

|---|---|---|

| 検出方法 | リポジトリ文脈+脅威モデル | 汎用ルール・シグネチャ |

| 検出結果 | 検証済みの高シグナル問題 | 問題候補を幅広く提示 |

| 修正フロー | GitHub上で修正候補を確認 | 手動で原因調査が必要 |

| 優先順位 | findingsを順位付け | 基本的に一覧提示 |

この違いから分かるように、Codex Securityは「検出精度」と「修正までの導線」に重点を置いています。

リポジトリ固有の脅威モデルを前提にスキャン

threat modelをベースにしたスキャン設計がCodex Securityの大きな特徴。

threat modelは、リポジトリの目的や守るべき資産などをまとめたセキュリティ要約で、初期状態ではコードから生成されます。その後はユーザーが編集でき、スキャン文脈や問題の優先順位に影響する仕組みになっています。

例えば、次のような情報が含まれます。

- プロジェクトの概要

- 重要な機能やデータ

- 想定される攻撃面

- 特に注意すべきコード領域

この要約があることで、汎用ルールだけでは見落としやすい問題にも焦点を当てられます。特に大規模なリポジトリでは、守るべきポイントを明確にできる点が大きなメリット。

検証済みの問題のみを提示する仕組み

もう1つの大きな特徴が、検証ステップを経たfindingsだけを表示する点です。

多くのセキュリティツールでは、問題候補をそのまま一覧化するケースが少なくありませんでした。しかしCodex Securityでは、高シグナルな問題を隔離環境で検証してから提示します。

この設計によって期待できる効果は次の通りです。

- false positiveの削減

- レビューコストの低減

- 修正優先度の明確化

結果として、セキュリティ担当者だけでなく開発者自身がfindingsを確認しやすくなります。

GitHubレビューと修正候補の提示

Codex Securityは、問題を見つけるだけでなく、修正までの導線も準備しています。

検出された問題には根拠が提示され、GitHub上で修正候補を確認できます。そのため、セキュリティレビューから実際のコード修正へ進みやすくなっています。

主な流れは次の通りです。

- findingsとして脆弱性が提示

- 根拠や関連コードを確認

- 修正候補をレビュー

- GitHub上で修正を適用

問題発見から修正までを一連のワークフローとして扱う点がCodex Securityの大きな特徴です。

なお、Obsidianをターミナルから操作できる公式CLIであるObsidian CLIについて詳しく知りたい方は、下記の記事を合わせてご確認ください。

Codex Securityの安全性・制約

Codex Securityを導入する際は、セキュリティ面の設計と利用上の制約を理解しておくことが重要です。

特にポイントになるのは「GitHubリポジトリとの連携」「隔離環境での検証」「脅威モデルに依存した検出」という3つの観点。

セキュリティ対策の仕組み

Codex Securityでは、検出した問題候補をそのまま提示するのではなく、隔離環境で検証したうえでfindingsとして表示します。

この検証プロセスによって、誤検知を減らし、実際に影響のある問題だけを優先的に扱えます。そのため、セキュリティレビュー時のノイズ低減が期待できます。

また、スキャンはGitHubリポジトリを前提に実施。対象リポジトリはCodex Webから参照される形となり、セキュリティ分析もこの連携環境で進んでいきます。

利用時に考慮すべき制約

一方で、Codex Securityにはいくつかの前提条件があります。特に重要なのは、GitHubリポジトリをCodex環境から参照できる状態にする必要がある点です。完全に独立したローカル環境での利用については詳しい情報が公開されていません。

また、検出の精度はthreat modelの内容にも影響します。初期状態ではコードから生成されますが、必要に応じてユーザーが編集することが推奨されています。

Codex Securityの料金

Codex SecurityはCodex Cloud環境と連携して利用します。

そのため、料金もクラウドサービスとして提供される形式になる可能性があります。ただし、サブスクリプション型なのか従量課金なのかといった詳細は明らかにされていません。

また、GitHubリポジトリのスキャンや検証プロセスを含むため、次のような要素が料金に影響する可能性があります。

- 接続するリポジトリ数

- スキャン対象のコード量

- 実行される解析回数

- 利用するチーム人数

Codex Securityのライセンス

Codex Securityを利用するうえで重要になるのが、ライセンス形態と利用範囲ですが、具体的なライセンス条件は公開されていません。商用利用や再配布などの扱いについては事前に確認が必要です。

公開情報から分かる範囲をまとめると、ライセンス関連の要素は次のようになります。

| 項目 | 内容 |

|---|---|

| ライセンス形態 | 詳細は公開されていません |

| ソフトウェア種別 | クラウド型セキュリティサービス |

| 商用利用 | 想定されている可能性があります |

| 再配布 | 情報は公開されていません |

| 改変・派生物 | 詳細は公開されていません |

| 生成物の権利 | 具体的な条件は明らかにされていません |

なお、190項目のAI広告監査スキルであるClaude Adsについて詳しく知りたい方は、下記の記事を合わせてご確認ください。

【業界別】Codex Securityの活用シーン

Codex Securityは、GitHubリポジトリを対象に脆弱性検出・検証・修正支援まで行うセキュリティツールです。ソフトウェア開発を中心とするさまざまな業界での活用が考えられます。

ここではCodex Securityの活用シーンについて考えていきます

SaaS・Webサービス開発

SaaS企業では、サービスの更新頻度が高く、セキュリティレビューの負担が課題になりがちです。

特にマイクロサービス構成や複数リポジトリを運用するチームでは、脆弱性の確認作業が増えやすい状況です。このような環境では、Codex Securityによる自動スキャンと検証フローが役立ちます。

典型的な課題と解決アプローチを整理すると次の通りです。

| 開発現場の課題 | Codex Securityでの対応 |

|---|---|

| セキュリティレビューの工数が大きい | スキャン結果を優先順位付きで表示 |

| false positiveが多い | 検証済みfindingsを提示 |

| 修正までのフローが分断されている | GitHub上で修正候補を確認 |

この仕組みにより、セキュリティチェックを開発フローに組み込みやすくなります。

なお、生成AIによるシステム開発について、詳しく知りたい方は以下の記事も参考にしてみてください。

なお、生成AIを搭載したSaaSについて、詳しく知りたい方は以下の記事も参考にしてみてください。

金融・フィンテック

金融分野では、ソフトウェアのセキュリティ要求が特に高い傾向です。

APIや認証処理など、攻撃対象になりやすいコード領域が多いことも特徴。こうした環境では、リポジトリ固有の脅威モデルを活用した分析が役立ちます。

例えば、次のようなポイントが重要になります。

- 認証処理の安全性

- APIアクセス制御

- データ処理ロジックの脆弱性

threat modelで重要領域を整理しておくことで、セキュリティレビューの重点を明確にできます。限られたレビュー時間をより重要な部分に集中できます。

なお、生成AIで銀行・金融業界のDX化について、詳しく知りたい方は以下の記事も参考にしてみてください。

AI・データプラットフォーム開発

AIやデータ基盤の開発では、複雑なコード構成になりやすい点が特徴です。さらに外部ライブラリやAPIが多く、セキュリティリスクの管理が難しくなる場合もあります。このようなプロジェクトでもCodex Securityの活用が期待されます。

具体的な活用イメージを整理すると次の通りです。

| 想定用途 | 活用イメージ |

|---|---|

| MLパイプライン | データ処理コードの安全性チェック |

| APIサービス | エンドポイント実装の脆弱性確認 |

| 研究コード | セキュリティ観点の自動レビュー |

AI開発ではスピードが重視されるため、セキュリティチェックの自動化が特に重要。検出と修正支援を組み合わせたワークフローは、研究開発環境でも役立つでしょう。

大規模エンタープライズ開発

大企業のソフトウェア開発では、多数のリポジトリと開発チームが並行して動くケースが少なくありません。

このような環境では、セキュリティ管理の統一が難しくなることがあります。Codex Securityのリポジトリベースの分析は、この課題への対応手段になります。

例えば、次のような活用が考えられます。

- 複数リポジトリのセキュリティレビュー

- 重要システムの脅威モデル管理

- 開発チームごとのセキュリティ運用支援

threat modelを使ってリポジトリの役割を整理しておけば、セキュリティ観点の共有もしやすくなります。大規模開発では特に「共通のセキュリティ視点」を持つことが重要なポイントです。

【課題別】Codex Securityが解決できること

ソフトウェア開発の現場では、セキュリティレビューに関する課題がいくつもあります。特に近年はコード量の増加やリリース速度の向上により、従来の手動レビューだけでは対応が難しくなってきました。

ここではCodex Securityが解決できることをいくつかみていきます。

セキュリティレビューにかかる時間を短縮できる

多くの開発チームでは、コードレビューとは別にセキュリティ確認を行う必要があります。

プロジェクトが大きくなるほど、確認対象のコード量が増え、レビュー負担が膨らみやすいです。この課題に対して、Codex Securityはコミット単位のスキャンと優先順位付きfindingsの提示が可能。

| 従来の課題 | Codex Securityでのアプローチ |

|---|---|

| セキュリティレビューに時間がかかる | スキャン結果を順位付きで表示 |

| 問題の影響度が分かりにくい | 高シグナルな問題を検証後に提示 |

| 確認範囲が広すぎる | 脅威モデルに基づいた重点分析 |

この仕組みにより、開発者は優先度の高い問題から対応できるようになるでしょう。

false positiveによる調査コストを削減できる

静的解析ツールを使った場合、実際には問題にならない警告が多数出ることがあります。いわゆるfalse positiveが多いと、セキュリティ担当者や開発者の調査コストが増えてしまいます。

その結果、本当に重要な問題の確認が後回しになるケースも少なくありません。

Codex Securityでは、検出された問題候補を隔離環境で検証したうえでfindingsとして表示。この検証プロセスによって誤検知の割合を減らすことが狙いで、レビュー作業を効率化できる点が特徴です。

脆弱性発見から修正までのフローを一体化できる

セキュリティツールの多くは「問題を見つける」段階で役割が終わる場合があります。

その後の調査や修正作業は、別のツールや手作業に依存するケースが一般的でした。この分断が、修正までの時間を長くする原因になっています。

Codex Securityでは、findingsの根拠や修正候補をGitHub上で確認できます。問題の発見から修正レビューまでを同じ開発環境で進められる設計で、開発フローの中でセキュリティ対応を進めやすくなります。

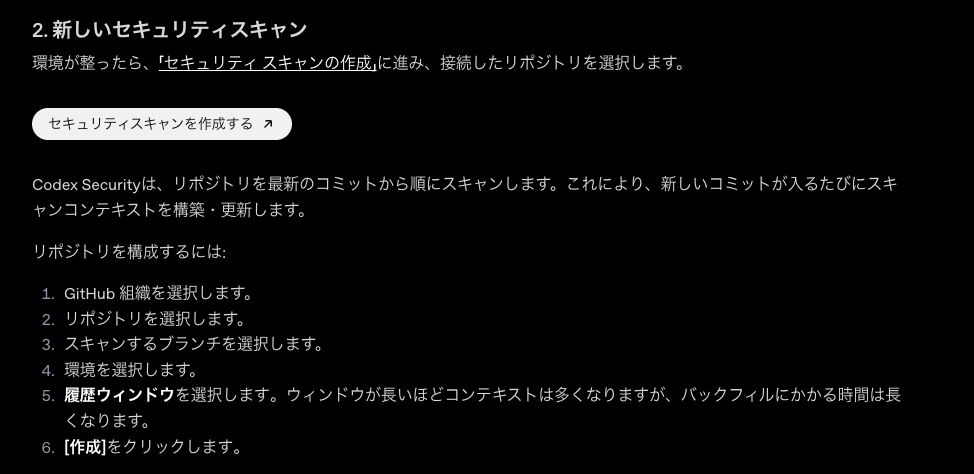

Codex Securityの使い方

Codex Securityはまだ一般公開はされていないようで、2026年3月に公開された公式サイトに「今後数日以内に、ChatGPT Enterprise、Business、Eduのお客様向けにCodex Securityへのアクセスを展開する予定です。」と記載されています。

ただし、「本日より、Codex Security は、Codex Web経由でChatGPT Pro、Enterprise、Business、および Edu のお客様を対象にリサーチプレビューを展開し、来月は無料でご利用いただけます。」とも記載があります。

また、筆者のCodex Webにはセキュリティのタブはありませんでした。

なお、ビジネスプランでアクセスをすると、セキュリティタブが表示されます。

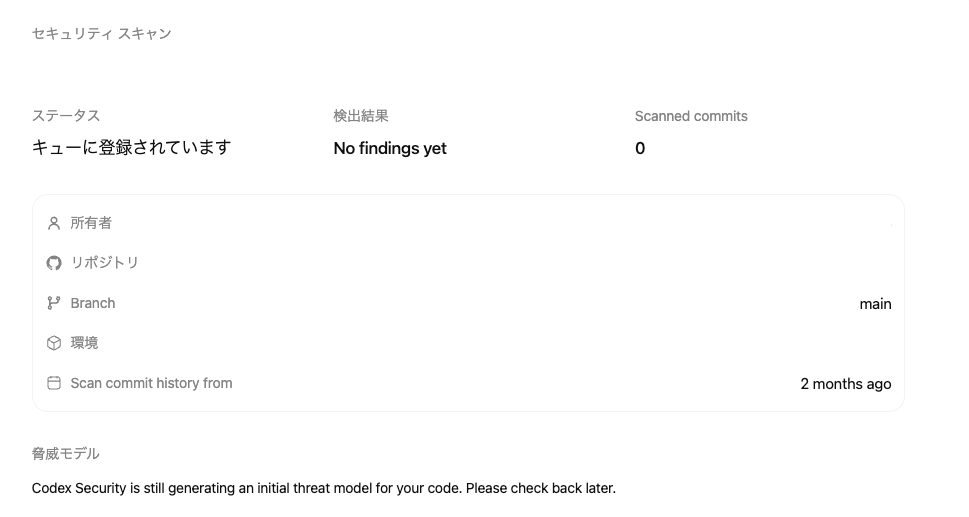

GitHubと接続をしたら、リポジトリを選択し「Scan」をクリックすればセキュリティスキャンが開始されます。コードの量にもよるかもしれませんが、初回は30分程度かかりました。

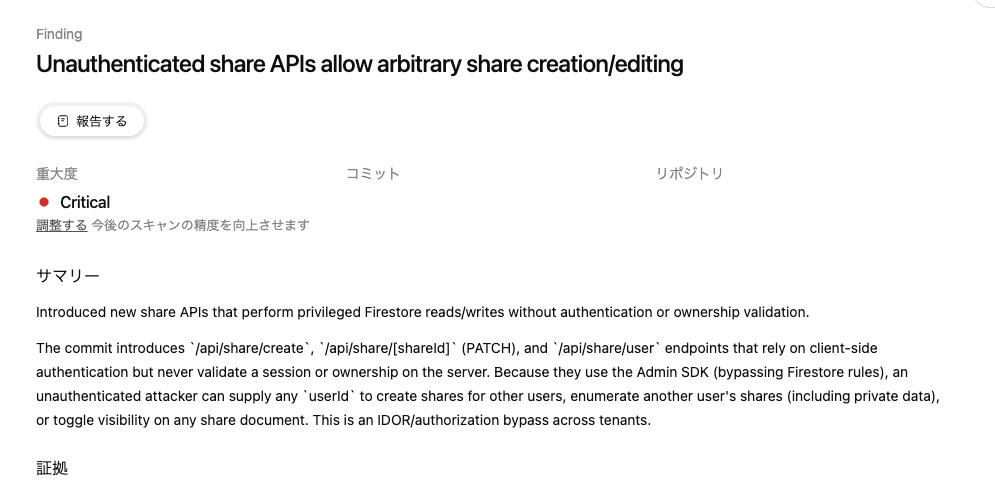

実際にスキャンが終わった後の結果がこちらです。

私のリポジトリには重大なセキュリティリスクがあったようです。

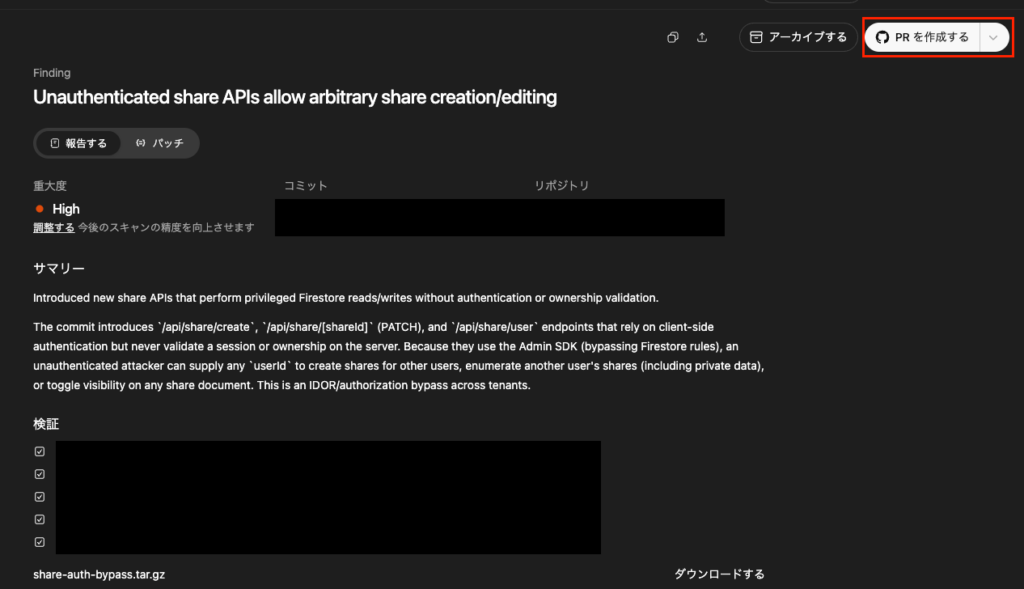

そのままPRを作成することも可能。

Codex Securityの活用事例

実際にCodex Securityがどのように使われているのかをX上で探してみましたが、まだ活用されている事例はありませんでした。

上記のポスト内容のように、本記事執筆(2026年3月)時点では個人ユーザーはまだ使えないのかもしれません。

なお、クラウドAIの縛りから開発者を解放!落合陽一発のローカルAIコーディングツールであるvibe-localについて詳しく知りたい方は、下記の記事を合わせてご確認ください。

よくある質問

Codex Securityを活用しよう!

この記事では、Codex Securityの概要から仕組み、特徴、活用方法まで解説しました。GitHubリポジトリを対象としたセキュリティ分析ツールとして、開発フローの中で使える設計が大きなポイントです。

Codex Securityは単なる脆弱性スキャナーではなく、セキュリティレビューから修正までを一連の開発プロセスとして扱う点が大きな特徴です。

近年はソフトウェア開発のスピードが大きく向上しています。それに伴い、セキュリティレビューを効率化するツールの重要性も高まっています。こうした流れの中で、開発フローと統合されたセキュリティツールはさらに注目されるはずです。

特に、脅威モデルを活用した文脈ベースの分析は今後のセキュリティツール設計にも影響を与える可能性があります。開発者主体のセキュリティ運用を支える技術として発展していくことが期待されます。

Codex Securityを導入する際は、まずGitHubリポジトリとの連携環境を確認することが重要です。さらに、threat modelの内容を整理しておくことでスキャン結果の精度を高めやすくなります。セキュリティレビューの効率化を目指すチームは、一度試してみる価値があります。

最後に

いかがだったでしょうか?

Codex Securityのようなツールは、開発プロセスにセキュリティを組み込むうえで有効な選択肢の1つです。しかし、実際の業務ではツール導入だけでなく、自社の開発環境やワークフローに合わせたAI・セキュリティ活用設計が重要になります。

株式会社WEELは、自社・業務特化の効果が出るAIプロダクト開発が強みです!

開発実績として、

・新規事業室での「リサーチ」「分析」「事業計画検討」を70%自動化するAIエージェント

・社内お問い合わせの1次回答を自動化するRAG型のチャットボット

・過去事例や最新情報を加味して、10秒で記事のたたき台を作成できるAIプロダクト

・お客様からのメール対応の工数を80%削減したAIメール

・サーバーやAI PCを活用したオンプレでの生成AI活用

・生徒の感情や学習状況を踏まえ、勉強をアシストするAIアシスタント

などの開発実績がございます。

生成AIを活用したプロダクト開発の支援内容は、以下のページでも詳しくご覧いただけます。

➡︎株式会社WEELのサービスを詳しく見る。

まずは、「無料相談」にてご相談を承っておりますので、ご興味がある方はぜひご連絡ください。

➡︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

「生成AIを社内で活用したい」「生成AIの事業をやっていきたい」という方に向けて、生成AI社内セミナー・勉強会をさせていただいております。

セミナー内容や料金については、ご相談ください。

また、サービス紹介資料もご用意しておりますので、併せてご確認ください。